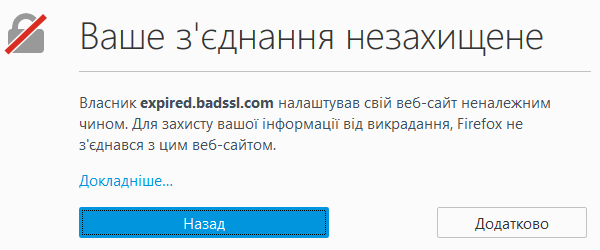

Командою моніторингу комп'ютерної мережі ВНТУ було виявлено кілька WiFi-роутерів кафедр (TP-Link та ASUS), що були уражені шкодоносним програмним забезпеченням. Вірус використовував роутер для переспрямування трафіку Gmail, Hotmail, платіжної системи LiqPay та соціальних мереж через сервер хакерів. При підключенні до них видавалось повідомлення про недійсний сертифікат HTTPS. Зловмисники розраховували на те, що користувач проігнорує повідомлення та додасть недійсний сертифікат HTTPS у вийнятки, що дасть їм змогу отрмати логіни та паролі.

Командою моніторингу комп'ютерної мережі ВНТУ було виявлено кілька WiFi-роутерів кафедр (TP-Link та ASUS), що були уражені шкодоносним програмним забезпеченням. Вірус використовував роутер для переспрямування трафіку Gmail, Hotmail, платіжної системи LiqPay та соціальних мереж через сервер хакерів. При підключенні до них видавалось повідомлення про недійсний сертифікат HTTPS. Зловмисники розраховували на те, що користувач проігнорує повідомлення та додасть недійсний сертифікат HTTPS у вийнятки, що дасть їм змогу отрмати логіни та паролі.

На відміну від попередніх випадків зараження WiFi-роутерів, новий вірус був повністю пристосований до використання проксі, завдяки чому він зміг обійти омеження мережі ВНТУ. Трафік шкодоносного ПЗ передавався через анонімну мережу Tor, що значнм чином ускладнювало його виявлення мережевим екраном університету. Причиною інфікування була застаріла прошивка роутерів, в якій були вразливості. WiFi-роутер міг бути інфікованим з підключених пристроїв (з телефону або ноутбуку), який також міг бути зараженим.

Останнім часом кіберзлочинці за допомогою шкодоносного ПЗ зуміли "залізти" не лише в комп'ютери, а й в різні роутери та IoT девайси. Нині єдиним рішенням для зменшення ризику інфікування роутерів та пристроїів "розумного дому" залишається регулярне оновлення прошивок, але і воно, як виявляється, не завжди може зарадити ураженню IoT-вірусом.

Схожий випадок описано у статті "Новий вірус зламує роутери" на сайті СумДУ.